Microsoft Exchange debe actualizarse debido a los ataques de los administradores. Después de ataques exitosos, los atacantes pueden ejecutar código malicioso. Las actualizaciones de seguridad llegan en mayo y julio. Después de ataques exitosos, los atacantes pueden poner la puerta trasera en las computadoras para acceder más tarde.

Compuesto peligroso

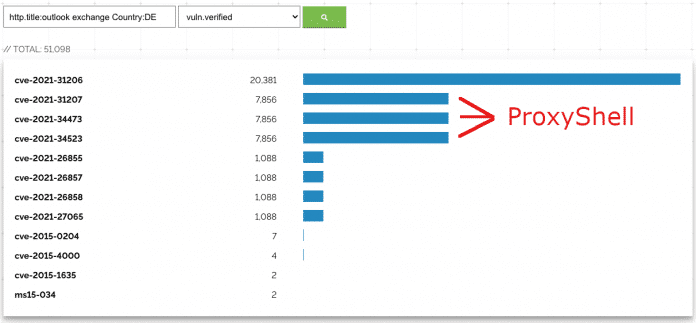

Conectando los tres orificios (CVE-2021-34473 «Importante«, CVE-2021-34523»Importante«, CVE-2021-31205»Medio«) Los atacantes pueden eludir la autenticación de forma remota, obtener más derechos de usuario y, finalmente, ejecutar código malicioso. Los servidores de transferencia se consideran completamente comprometidos.

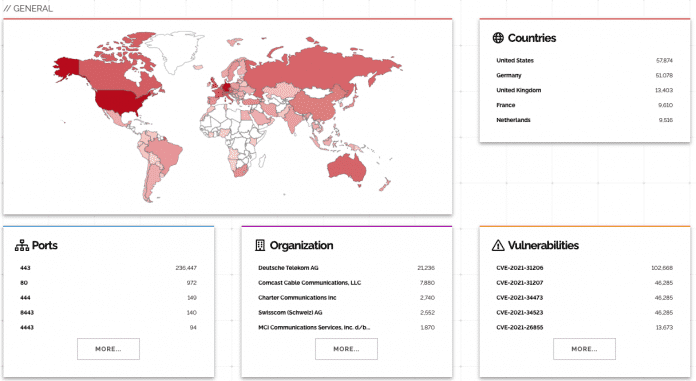

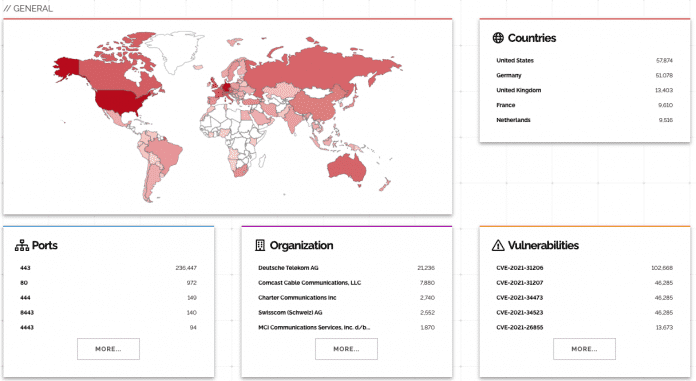

Según el motor de búsqueda Schotten, 7857 servidores de transferencia son actualmente vulnerables en Alemania.

(Imagen: Showton )

El análisis de sistemas vulnerables comenzó hace unos días. Varios investigadores de seguridad informan ahora de los primeros ataques.. Se puede suponer que aumentará el número de ataques. Los administradores necesitan actualizar sus servidores de transferencia rápidamente. Microsoft Exchange Server 2013, 2016, 2019 se han visto particularmente afectados.

Según el motor de búsqueda Shodan, se puede acceder a 240.000 servidores Exchange en todo el mundo desde Internet. Se dice que 46.000 son vulnerables. En este país encontrarás 50.000 servidores, de los cuales más de 7800 son vulnerables. Los administradores pueden bloquear el acceso sospechoso a los registros de IIS, por ejemplo, a través de /autodiscover/autodiscover.json O /mapi/nspi/ Para determinar Con escáner gratuito Según el investigador de seguridad Kevin Beaumont, los administradores pueden probar sus servidores en busca de vulnerabilidades de proxieshell (CVE-2021-34473).

Los atacantes ahora han vinculado tres vulnerabilidades de proxieshell. Los ataques a CVE-2021-31206 pueden ocurrir de inmediato.

(Imagen: Showton )

¿Habrá más ataques?

Más de 20.000 servidores están interesados en más ataques de códigos maliciosos (CVE-2021-31206 «.Elevado«) Al mismo tiempo, aquellos que pueden obtener una actualización de seguridad son vulnerables. Aún no hay ataques documentados, pero pueden llegar de inmediato. Así que aquí también, el objetivo: ¡arrendar ahora!

(Desde)

«Amante de los viajes extremos. Fanático del tocino. Alborotador. Introvertido. Apasionado fanático de la música».