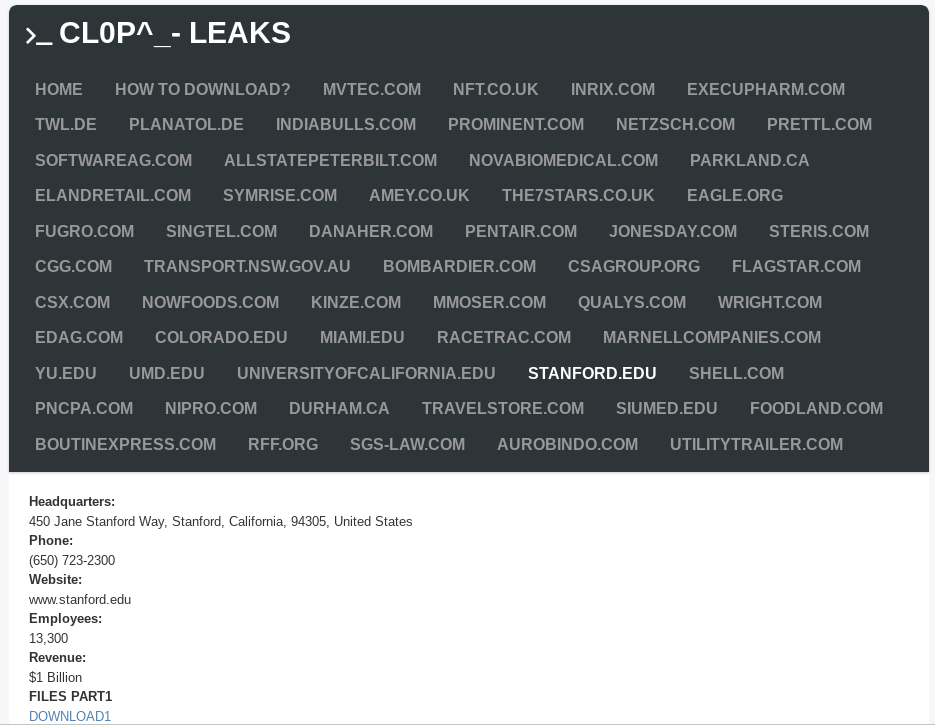

Las autoridades de Ucrania han acusado a seis personas esta semana. Grupo de ransomware CLOP, Dice que una banda de ciberdelincuentes ha extorsionado a más de 500 millones de dólares a las víctimas. Solo este año hay algunas de las víctimas de CLOP Facultad de Medicina de la Universidad de Stanford, La Universidad de California, Y Universidad de Maryland.

Todavía está filmado a partir de un video que muestra a la policía ucraniana incautando a Tesla durante los ataques de esta semana contra la pandilla Klopp.

De acuerdo a Una declaración Y en los videos publicados hoy, la policía cibernética de Ucrania condenó a seis sospechosos de varios delitos informáticos asociados con la banda CLOP y realizó 21 registros en toda la región de Kiev.

Por primera vez a principios de 2019, CLOP fue uno de varios grupos de ransomware que lanzaron ransomware que piratearía empresas, cifraría archivos y servidores y luego exigiría extorsión en lugar de la clave digital necesaria para desbloquear el acceso.

/

CLOP ha estado ocupado utilizando cuatro vulnerabilidades de día cero diferentes durante los últimos seis meses Herramienta de transferencia de archivos (FTA), un producto para compartir archivos con sede en California Axeliano.

La pandilla CLOP se apoderó de esos defectos Ejecutar ransomware en los clientes FTA de Axelian en cantidades significativas, Incluida la cadena de supermercados de EE. UU. Krogers, Bufete de abogados Día de Jones, Compañía de seguridad QualisY el gigante de las telecomunicaciones de Singapur Singtel.

El año pasado, el CLOP intentó cobrar una segunda demanda de rescate de las víctimas. Terabytes de documentos y archivos robados de organizaciones de víctimas de redención de datos ahora están disponibles para su descarga desde el sitio web detallado de CLOP, que incluye Stanford, UCLA y la Universidad de Maryland.

CLOP: blog sobre avergonzar a las víctimas en la web profunda.

No está claro en qué medida esta operación policial de las autoridades ucranianas afectará a las actividades generales del grupo CLOP. Agencia de inteligencia de seguridad cibernética Intel 471 Los allanamientos de las fuerzas del orden en Ucrania se limitan al lado del retiro de efectivo y el lavado de dinero del negocio CLOP.

«No creemos que los principales actores detrás del CLOP hayan sido capturados porque viven en Rusia», concluyó Intel 471. «Se espera que el impacto general en CLOP sea pequeño, pero este enfoque de aplicación de la ley puede llevar al abandono de la marca CLOP, como hemos visto recientemente con otros grupos de ransomware. El lado oscuro Y Babuk» [links added].

Si bien CLOP, como colectivo que hace dinero, es una organización muy joven, los expertos en seguridad dicen que los miembros de CLOP pertenecen al grupo de actores de la intimidación (TA).TA505, «Eso INGLETEDe ATT & CK La base de datos es un grupo de ciberdelincuencia con motivación financiera que ha estado activo desde al menos 2014. «Este grupo es conocido por el malware que cambia con frecuencia y por liderar las tendencias globales en la distribución de malware criminal», predice MITRE.

«Lector amigable. Aficionado al tocino. Escritora. Nerd de Twitter galardonado. Introvertido. Gurú de Internet. Aficionado a la cerveza».